サイバーセキュリティのキャリアに興味がある場合でも、Linuxとコンピューターについて詳しく知りたい場合でも、Kaliは使用するのに適したLinuxディストリビューションです。 これは無料で、評判の良いサイバーセキュリティ会社であるOffensive Securityから提供されており、人が必要とするほとんどのセキュリティ調査ツールがプリロードされています。KaliLinuxをインストールして使用する方法を学びましょう。

Kali Linuxは、Raspberry PiなどのARMデバイス、VMWareやVirtualBoxなどの仮想マシンホスト、またはラップトップやPCなどのハードウェアに直接インストールします。 インストールは、VMWare、VirtualBox、RaspberryPi上のKaliLinux、またはラップトップまたはデスクトップコンピューターのメインオペレーティングシステムとほぼ同じです。

目次

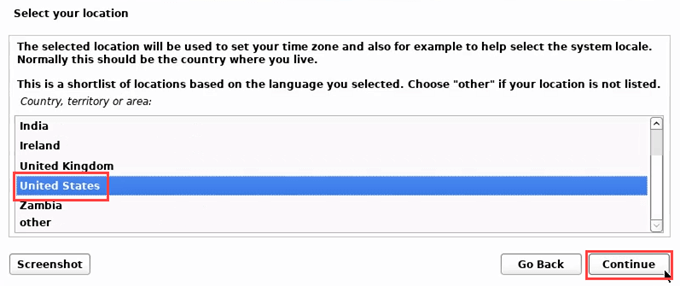

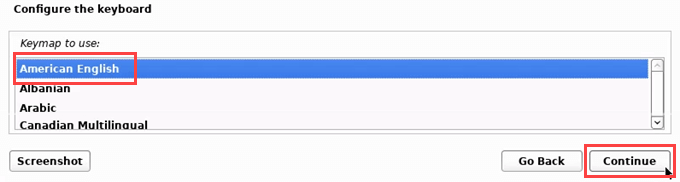

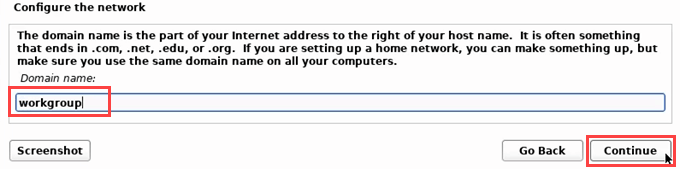

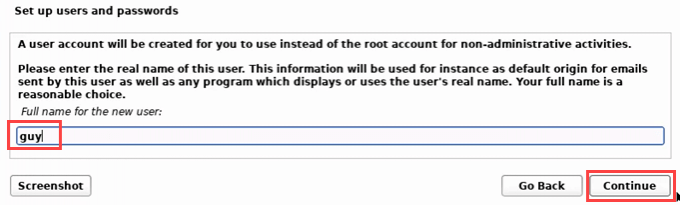

ラップトップまたはデスクトップコンピューターへのKaliLinuxのインストール

ISOは、ファイルシステムを含む、インストールDVDにあるデータのコピーであるファイルです。 したがって、Kali Linuxをインストールするためのディスクがあり、それをインストールするために使用できるコピーを作成した場合、そのコピーはISOファイルになります。

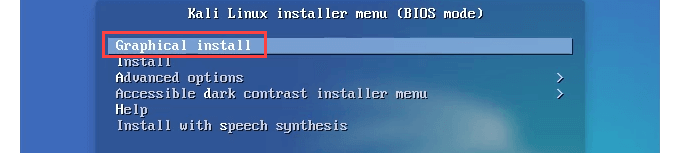

ISOからKaliをインストールする方法はいくつかあります。 起動可能なUSBドライブまたはDVDを作成して、ラップトップやPCなどのハードウェアにインストールできます。 記事「ISOイメージファイルを無料で作成、マウント、および書き込む方法」を参考にしてください。 または、これを使用して仮想マシン(VM)を作成することもできます。

ISOを使用して、起動可能なUSBドライブまたはDVDを作成するか、VMのインストールディスクとして使用します。

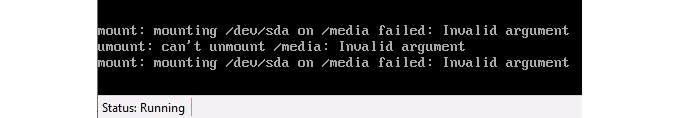

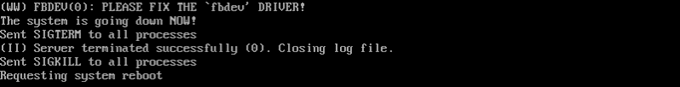

失敗エラーメッセージのように見える場合があります。 続けましょう。

[続行]を選択すると、ISOが検出されてマウントされます。 それが見つかると、いくつかの自動手順を実行します。

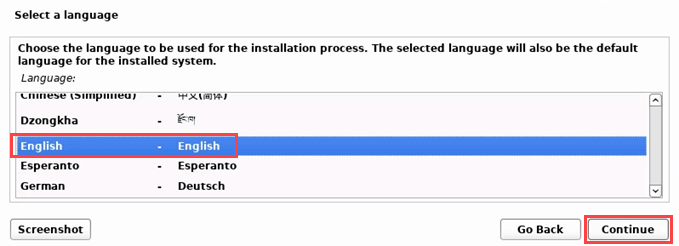

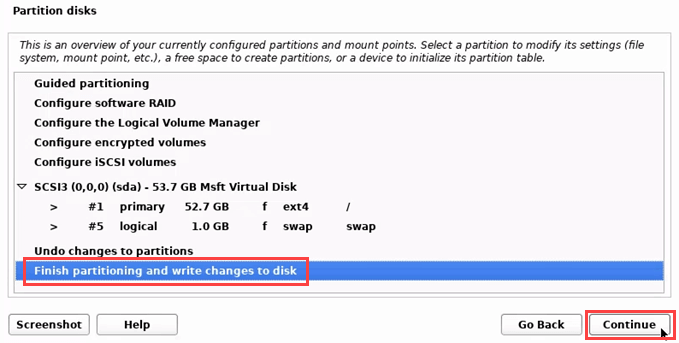

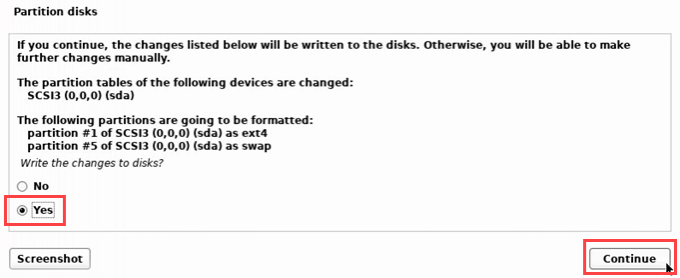

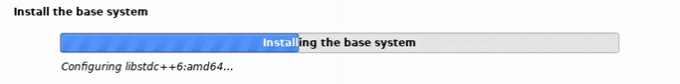

LinuxKaliがインストールされます。

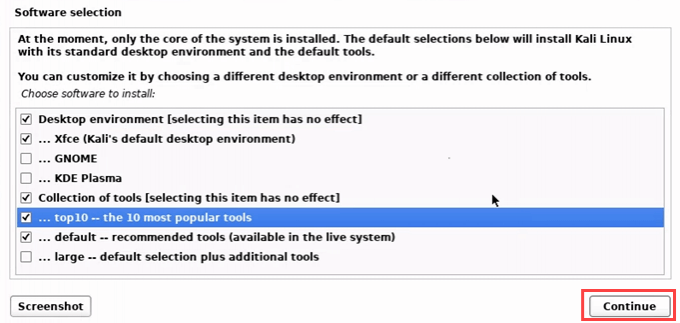

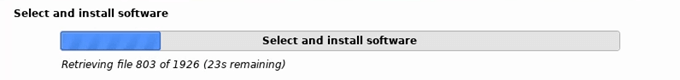

ツールがインストールされます。

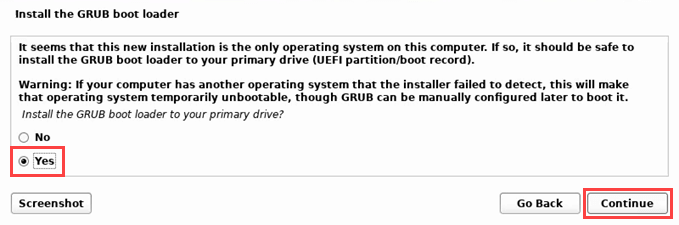

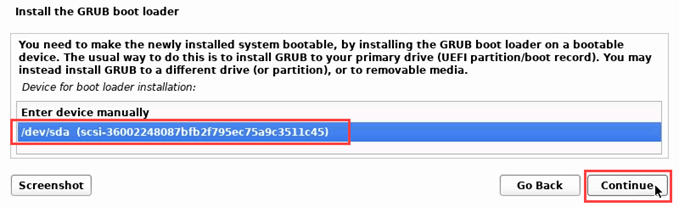

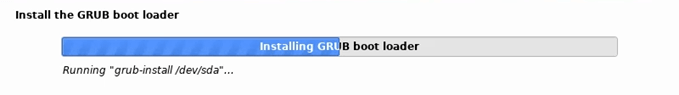

GRUBをインストールするデバイスを尋ねられます。1つしかないので、それを選択します。

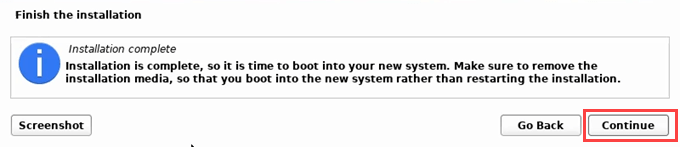

インストールが終了します。 はい、インストールの文言は奇妙です。

黒い背景に白いテキストがスクロールする場合があります。 ちょっと待って。

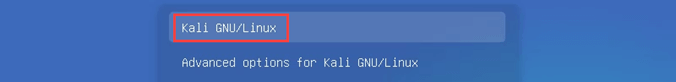

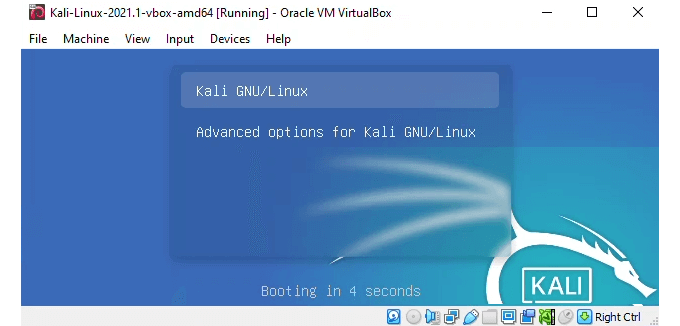

Kali Linuxが起動し、Kali GNU/Linuxを起動するオプションまたはKaliGNU/Linuxの詳細オプションが表示されます。1つ目はデフォルトであり、選択しない場合は自動選択されます。

仮想マシンとしてのKaliLinuxのインストール

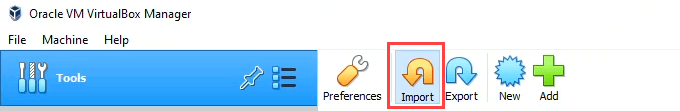

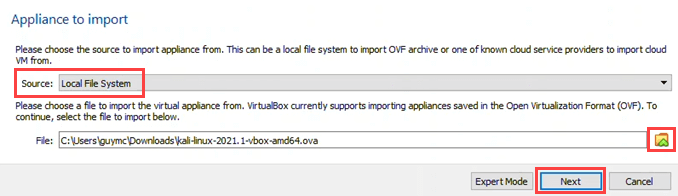

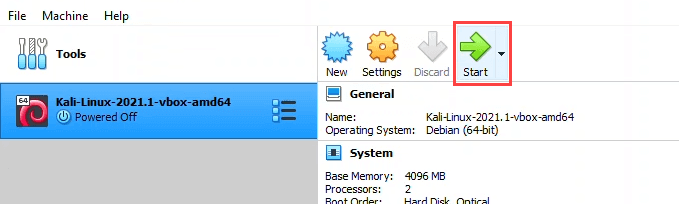

カスタムVMイメージは、KaliLinux仮想マシンを作成するための最速の方法です。Offensive Securityは、VirtualBoxまたはVMWareで使用するイメージを提供します。 このインストールにはVirtualBoxを使用し、VirtualBoxがすでにインストールされていることを前提としています。

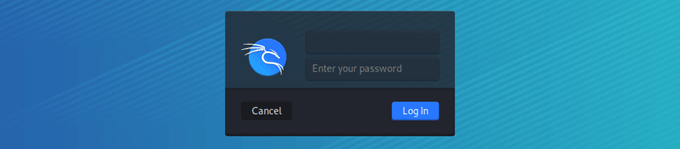

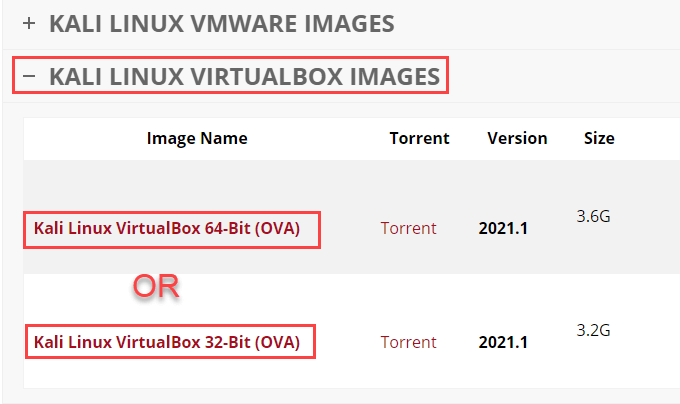

OffensiveSecurityのサイトからKaliLinuxイメージをダウンロードして準備します。 すべての画像には、ユーザー名kaliとパスワードkaliがすでに設定されていることに注意してください。 初めてログインするときに変更してください。

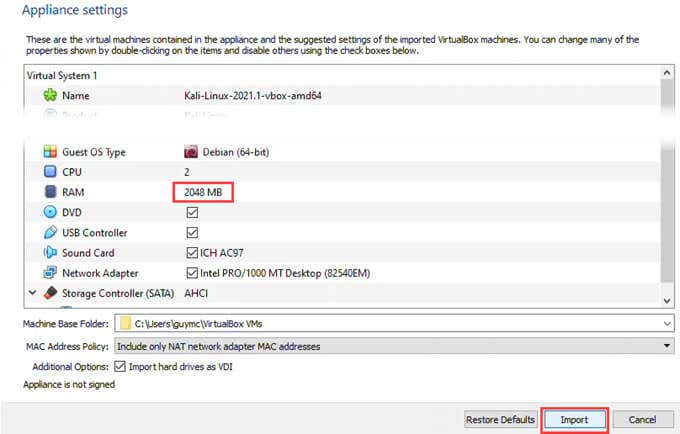

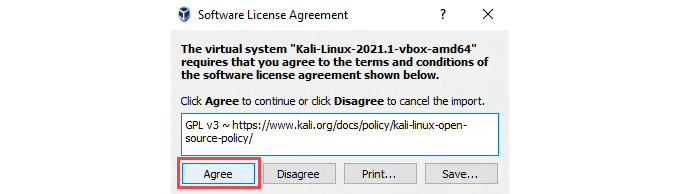

インポートが開始されます。 これは10分以内に完了する可能性があります。

ユーザー名kaliとパスワードkaliを使用して、新しいKaliLinuxVMにログインします。 すぐに変更することを忘れないでください。

Kali Linuxで何ができますか?

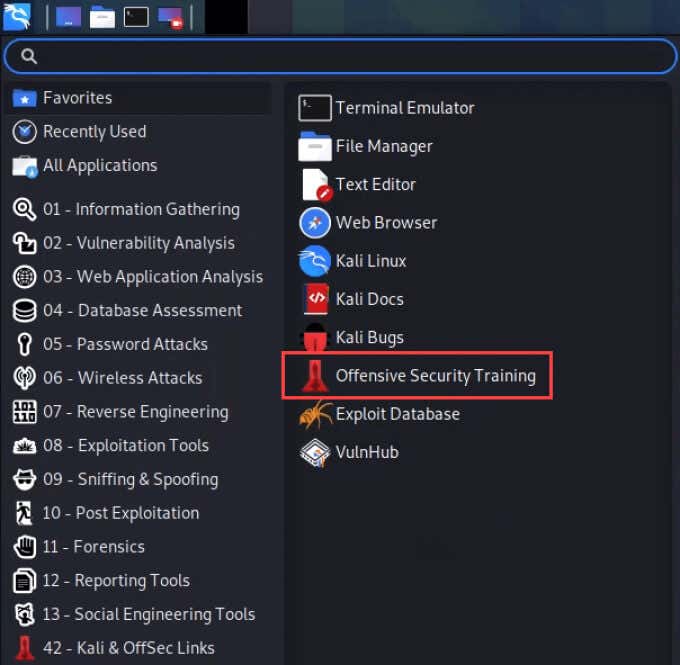

Kaliは基本的に通常のLinuxであり、多数のセキュリティツールがすでにインストールされており、すぐに使用できます。Kaliにツールを簡単に追加することもできます。 無料でフル機能を備えたものもあれば、すべての機能を利用するために有料アップグレードが必要なものもあります。 すべてがセキュリティ研究に位置しています。[アプリケーション]メニューで、ツールが機能ごとにグループ化されていることに注目してください。

また、OffensiveSecurityのトレーニングへのリンクがあることに注意してください。 これらはおもちゃではなく道具であり、真剣な研究が必要になります。KaliLinuxで最も人気のあるツールのいくつかを見てみましょう。

Wireshark

ITで作業したい場合は、Wiresharkの使用方法を学びます。 これは最もよく知られているネットワークアナライザです。Wiresharkを使用して、ネットワークで何が起こっているかを確認し、履歴書でWiresharkが適切に見えることを確認します。

パケットをキャプチャしてコンテンツを分析し、ネットワークがどのように機能し、ユーザー名やパスワードなど、ネットワーク上を移動するデータを把握することができます。Wiresharkには優れた組み込みドキュメントがあり、Wiresharkコミュニティは大きくて役に立ちます。

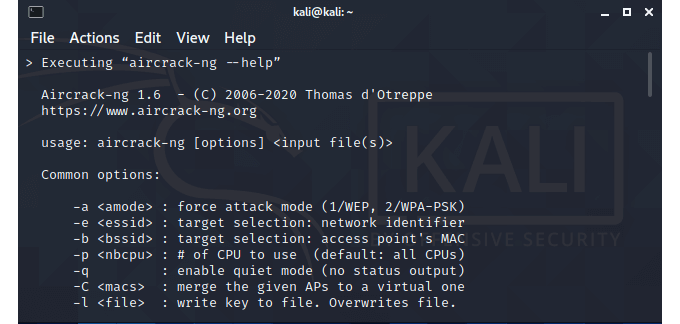

Aircrack-ng

名前が示すように、Aircrack-ngは、飛び回っているWi-Fiデータを収集し、送信されているセキュリティキーを解読するのに役立ちます。 これにより、建物にいなくてもネットワークにアクセスできます。

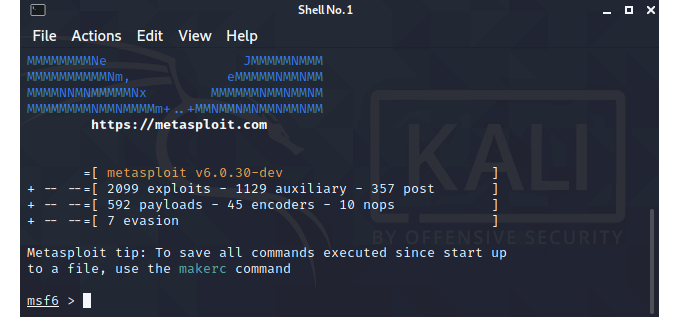

Metasploit

これは単一のツールではなく、脆弱性を見つけて検証するのに役立つフレームワークまたはプラットフォームです。 デバイスを発見し、証拠を収集し、アクセスを取得し、システムを制御することができます。 無料版は、ほとんどの侵入テストの初心者に最適ですが、プロになるときにアップグレードすることをお勧めします。 ペンテスターはMetasploitに大きく依存しています。

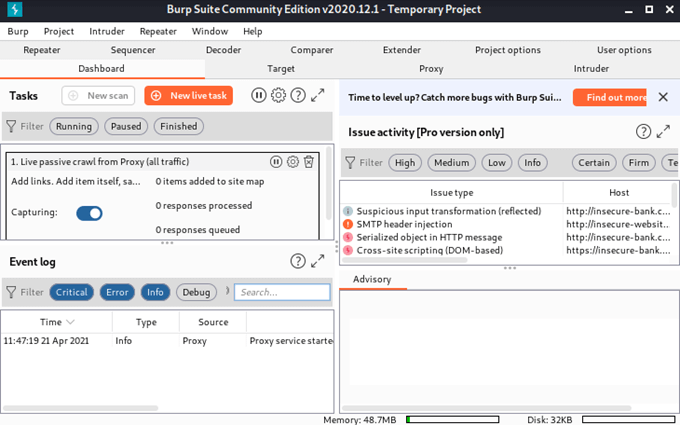

Burp Suite

このツールは長い間使用されてきましたが、それには正当な理由があります。 これは、Webアプリケーションのセキュリティをテストするための頼りになるツールです。Webアプリを開発する場合は、Burp Suiteを学び、それを使用して、最終プロジェクトが水密であることを確認してください。

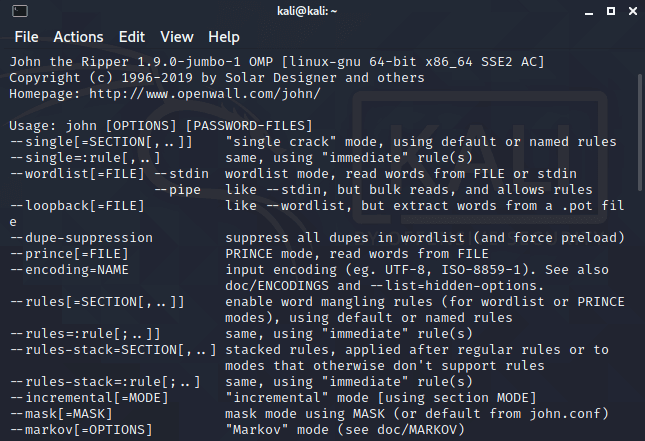

John the Ripper

パスワードの解読は、私たちのほとんどをKaliLinuxのようなものに引き込むものです。John the Ripperを使用して、人々が持っているパスワードをテストし、より良いパスワードを作成するように知らせることができます。

Excelなどのパスワードを忘れた場合の回復にも使用できます。 これは、システムに保存されているハッシュ化されたパスワードを解読することによって行われます。 これがコンピュータフォレンジックやセキュリティの専門家にとってどのように価値があるかがわかります。

Kali Linuxで何をしますか?

ネットワークの保護、侵入テスト、ホワイトハットハッキング、コンピューターフォレンジック、セキュリティプロフェッショナルになるためのいずれの場合でも、KaliLinuxは究極のマルチツールです。 価格は適正で、数分で稼働できます。Kali Linuxで何をしますか?